Distributed Database System #2

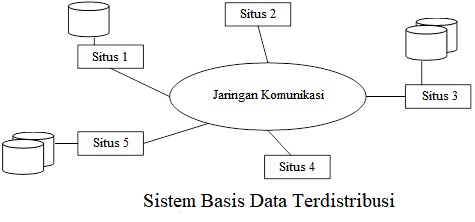

1. Gambarkan ilustrasi sistem basis data terdistribusi! 2. Jelaskan ciri-ciri sistem basis data terdistribusi! § Data disimpan pada sejumlah tempat. Setiap tempat secara logic terdiri dari processor tunggal. § Processor pada tempat yang berbeda tersebut dihubungkan dengan jaringan komputer. § Bukan sekumpulan file yang berada pada berbagai tempat tetapi merupakan basis data pada berbagai tempat. § Setiap tempat mempunyai kemampuan untuk mandiri memproses permintaan user yang membutuhkan akses kedata ditempat tersebut, dan juga mampu untuk memproses data yang tersimpan di tempat lain. 3. Jelaskan keuntungan menggunakan sistem basis data terdistribusi! § Pengelolaan secara transparan data terdistribusi dan replicated. ...